Sikring af en trådløs router har været en løbende kamp siden WiFi's første dage.

Der har været adskillige krypteringstyper og protokolopdateringer, som konstant har vist sig at have fejl, der kan udnyttes.

Med det er routere blevet meget mere sikre og med den rigtige opsætning kan det være meget sikre enheder.

Bedste sikkerhedsindstillinger for en router

Ikke alle disse muligheder er mulige for alle. Dette er simpelthen en liste over den bedst mulige opsætning til sikring af en router.

- Deaktiver WPS (WiFi Protected Setup)

- Deaktiver 2,4 GHz-frekvens, hvis det er muligt

- Tilslut kun til en router med en enhed (smartphone, tablet, bærbar computer), der er en 802.11ac-enhed.

- Aktivér WPA2 / WPA3-kryptering, og sæt en lang adgangskode.

- Svækk WiFi-signalet, hvis det er muligt.

- Indtast aldrig adgangskoder eller brugernavne i en popup. Gå altid direkte til en routers admin-side for at indtaste brugernavne og adgangskoder.

- Skift routerens standardadministrationsside-login-brugernavn / adgangskode.

- Opdater routerens firmware

- Skift SSID-udsendelsesnavnet.

WEP, WPA, WPA 2, WPA 3-kryptering

Hver router skal have grundlæggende krypteringsopsætning. Som de fleste ved, beder et åbent WiFi-signal om problemer.

WEP er notorisk let at hacke og har ikke været brugt meget siden 2003, da der blev fundet en sikkerhedsfejl i den.

Routerkrypteringsstandarder

| Kryptering | År | Sikkerhed |

| WEP | 1999 | Dårligt |

| WPA | 2003 | Fattige |

| WPA 2 TKIP | 2004 | Fattige |

| WPA 2 AES | 2004 | Medium |

| WPA 3 | 2019 | godt |

Den originale WPA har også utallige sikkerhedsfejl og er ikke længere særlig sikker.

WPA2 AES eller den nye WPA3 skal være aktiveret til WiFi og med en lang adgangskode / omskrivning.

Der er hacks til WPA2 AES, men det er meget sværere at hacke end de ældre krypteringsstandarder.

WPA3 er en ny standard, der frigives og tilføjer mange sikkerhedsfunktioner, som ældre protokoller mangler.

Routere med den nye WiFi 6 AX sammen med WPA3 introduceres langsomt.

WPS

WPS (WiFi Protected Setup) er en metode, som mange routere bruger til enheder til nemt at oprette forbindelse til en router via trådløs.

Der blev fundet en fejl i WPS i 2012, der gør det muligt at angribe stifterne, hvilket omgår enhver sikkerhed såsom WPA / WPA2.

Mange nye routere har fundet en vej rundt ved at have en WPS-knap, der trykkes på og kun aktiverer WPS i kort tid, før den deaktiveres.

Ikke alle routere gør dette dog, og nogle har WPS aktiveret som standard.

Populære programmer som Reaver indbygget i Kali Linux kan knække WPS-benene på 2-10 timer, hvor Pixiewps-angreb kan gøre det meget hurtigere på nogle routere.

Hvis din router har WPS aktiveret, deaktiver det ellers er det åbent for ovenstående populære angreb.

5 GHz / 2,4 GHz-frekvenser og 802.11ac-protokol

Op til 2013, 2,4 GHz var den eneste frekvensrouter, der blev brugt til WiFi.

Siden 2,4 GHz er blevet overfyldt, er 5 GHz-området blevet introduceret.

Disse typer routere kaldes dual-band routere, da de kan bruge både 2,4 GHz eller 5 GHz til et WiFi-signal.

For de uvidende kan ikke noget trådløst kort bruges til at angribe en router.

Specifikke USB-dongler / adaptere med det korrekte chipsæt skal bruges.

Der er en overflod af USB-adaptere, der kan hacke en router på 2,4 GHz-siden.

I øjeblikket er der mangel på USB-adaptere, der kan hacke 5 GHz-frekvensen på en router.

Der er et par USB-adaptere, der kan, men med begrænset succes.

Årsagen til den begrænsede succesrate er 802.11ac-protokollen.

WiFi-hackingsværktøjer er simpelthen ikke blevet opdateret endnu for at angribe denne nye protokol.

Kun 802.11n- og 802.11ac-protokoller fungerer i 5 GHz-området. 802.11n har eksisteret et stykke tid og fungerer i både 2,4 GHz og 5 GHz.

802.11ac fungerer kun i 5 GHz-området.

802.11n bruges til ældre enheder, der har brug for at oprette forbindelse til en router, men er en velkendt protokol, der kan hackes med mange WiFi-krakningsværktøjer.

I øjeblikket er en router, der er konfigureret til kun at sende WiFi i 5 GHz-området med 802.11ac-protokollen, næsten ikke hackbar med de nuværende WiFi-hackingsværktøjer.

Enhver enhed, der er tilsluttet en router, skal også kunne bruge 802.11ac-protokollen, da enhver opsætning kun er så god som dens svageste led.

Husk, at dette kan ændre sig når som helst, da hackingssoftware og hardware er i konstant udvikling.

I øjeblikket er en router med 2,4 GHz-siden slukket sammen med WPS-understøttelse slukket ved hjælp af WPA2-kryptering og kun ved hjælp af 5 GHz-frekvensen med 802.11ac-protokollen næsten umulig at hacke.

Intet er nogensinde helt un-crackable, men det ville tage en meget avanceret ondsindet angriber at knække den slags opsætning.

En script-kiddie-nybegynderhacker ville ikke være i stand til at se de mange WiFi-hackende YouTube-videoer og være i stand til at knække et setup som dette i øjeblikket.

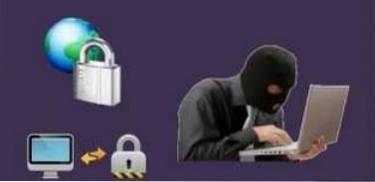

Man-i-midten-angreb

Man-in-the-Middle-angreb kaldet MitM er, når en hacker placerer sig mellem en router og en enhed, der er forbundet til den.

En ondsindet hacker, der laver et MitM-angreb, kan sparke et routersignal, der tvinger personen til at oprette forbindelse til deres computer, hvilket lader offeret tilbage online.

De fleste brugere er uvidende om dette og fortsætter med at surfe online. Angriberen kan se alle data, når de passerer gennem deres maskine, der fanger adgangskoder eller andre data, der ses på.

MitM-routerangreb kommer i mange former, hvor populære er pop-up, der viser en bruger en falsk router-login-side, der ser legitim ud.

Hvis en bruger indtaster deres brugernavn og adgangskode på en falsk MitM-angrebsside, har de lov til at fortsætte med at tro, at de har løst problemet.

I mellemtiden har en ondsindet angriber erhvervet deres oplysninger.

For at imødegå denne form for angreb skal du ikke blot indtaste adgangskodeoplysninger om brugernavn blindt.

Ved, hvor loginindstillingerne på en bærbar computer, tablet eller smartphone er, og indtast kun oplysninger der.

En router bør aldrig give en pop-up, der beder om information. Hvis det manuelt logger ind på en router med en kabelforbindelse og kontrollerer indstillingerne.

Skift en routers standardadministrationsside loginoplysninger

Alle routere har et standard brugernavn og en adgangskode til at logge ind på admin-siden.

Ofte noget så simpelt som brugernavn: admin, Adgangskode: admin

Dette skal ændres til noget sikkert, da det er en nem måde for en person, der er på det samme netværk og skriver dine routers IP-adresse ind for at få adgang til den.

Skift standard SSID Broadcast-navn

Alle routere leveres med et standardudsendelsesnavn såsom Linksys- eller Dlink-routere, som sender navnet Linksys eller Dlink som WiFi AP-forbindelsesnavnet.

Ændring af udsendelsesnavnet giver en hacker mindre information om de sårbarheder, routeren har.

En Linksys-router har forskellige sårbarheder end en Dlink-router og så videre.

En af de ting, jeg gør, er at ændre det til et andet routerproducentnavn i stedet for at give routeren et unikt kæledyrsnavn.

For eksempel, hvis det er en Linksys-router, skal du ændre SSID til Dlink og omvendt.

Dette kan forvirre en hacker, da de mener, at de angriber en bestemt router med en kendt sårbarhed, når det er noget helt andet.

WiFi rækkevidde

Afstand kan være vigtig med WiFi, men kan lade en router være åben for angreb.

Alle trådløse routerangreb har brug for et godt WiFi-signal for at udføre deres job, hvis de ikke kan få et godt signal, end det ikke kan gøres.

Angribere bruger signal boostere for at hjælpe med at booste et svagt signal, så ofte kan der ikke gøres meget ved dette.

Ikke desto mindre, hvis du ikke har brug for et stærkt trådløst signal, der svækkes, kan det hjælpe med at forhindre et angreb.

Mange routere har en indstilling til at justere WiFi-signalstyrken, som kan justeres ned eller op.

Routerforskelle

Når det kommer til routerproducenter, har de alle forskellige grænseflader og muligheder.

Det er umuligt at angive i et indlæg, hvor placeringen af disse indstillinger er for de mange routere, der sælges.

De fleste valgmuligheder er universelle, såsom WEP-, WPA-, WPA2-kryptering, men hvordan indstillingerne aktiveres, vil variere fra en router til en anden.

En routers grænseflademuligheder kan altid googles eller manuel findes og ses på dens indstillinger.

Det vigtigste at forstå om sikring af en router er de universelle sikkerhedsmuligheder, som enhver router har.

Resumé

Enhver router vil altid være acceptabel for angreb, men at gøre enkle ting som det ovenfor reducerer din risiko i høj grad.

Ofte går WiFi-angribere videre til et lettere mål (da der er mange) i stedet for at spilde timer, hvis ikke dage, forsøger at målrette mod en vanskelig opsætning.

ComputersHowto

ComputersHowto